AI代理:加密货币生态的"特洛伊木马"正在潜伏

人工智能代理正日益深入金融行业(包括加密货币领域),但该行业尚未意识到其中潜藏的安全隐患。当前加密货币领域的人工智能代理正被广泛集成到钱包、交易机器人和链上助手中,用于自动化任务并做出实时决策。

虽然尚未形成标准框架,但"模型上下文协议"(MCP)正逐渐成为众多AI代理的核心技术。如果说区块链依靠智能合约来定义"该发生什么",那么AI代理则通过MCP来决定"该如何发生"。

MCP可作为控制层来管理AI代理的行为,包括工具调用、代码执行及用户输入响应等。但这种灵活性也创造了危险的攻击面——恶意插件可能借此覆盖指令、污染输入数据或诱导代理执行有害操作。

Amazon- and Google-backed Anthropic dropped MCP on Nov. 25, 2024, to connect AI assistants to data systems. Source: Anthropic

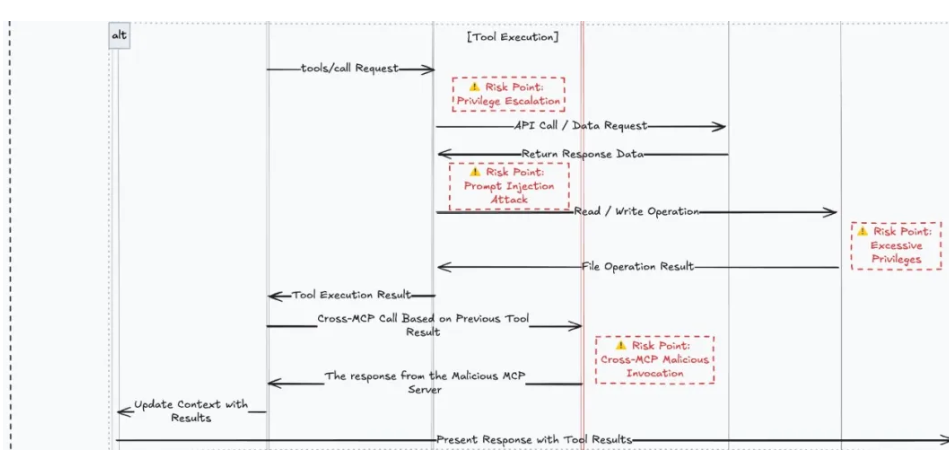

MCP攻击向量暴露AI代理安全隐患

据VanEck数据,截至2024年底加密行业AI代理数量已突破1万个,预计2025年将超百万。安全机构慢雾科技发现开发者需警惕的四大攻击向量,这些攻击均通过插件实施(MCP代理正是通过插件扩展能力,无论是获取价格数据、执行交易还是处理系统任务):

- 数据投毒:诱导用户执行误导性操作。通过操控用户行为、制造虚假依赖关系,在流程早期植入恶意逻辑。

- JSON注入攻击:插件通过JSON调用从本地(可能恶意的)数据源获取信息。可能导致数据泄露、指令篡改,或通过向代理投喂污染输入绕过验证机制。

- 竞争性函数覆盖:用恶意代码覆盖合法系统函数。既阻止正常操作执行,又嵌入混淆指令破坏系统逻辑并隐藏攻击痕迹。

- 跨MCP调用攻击:通过编码错误信息或欺骗性提示,诱使AI代理与未经验证的外部服务交互。通过串联多系统扩大攻击面,创造进一步利用机会。

Sequence diagram showing potential cross-MCP attack vectors and risk points. Source: SlowMist

慢雾科技联合创始人"怪兽"向Cointelegraph解释:"AI模型投毒需向训练样本注入恶意数据使其嵌入模型参数,而代理和MCP的污染主要发生在模型交互阶段引入的附加恶意信息。就威胁等级和权限范围而言,代理投毒远比独立AI模型投毒更危险。"

加密货币面临MCP安全威胁

尽管MCP在加密领域的应用尚处早期,但慢雾在审计预发布项目时发现的攻击向量已证明其风险真实存在。怪兽回忆某次审计中发现的漏洞可能导致私钥泄露——这对任何加密项目或投资者都将是灾难性打击。

加密研究公司Fhenix CEO Guy Itzhaki指出:"向第三方插件开放系统意味着将攻击面扩展到可控范围外。插件往往作为可信代码执行路径却缺乏沙箱保护,这会引发权限升级、依赖注入、函数覆盖,最严重的是静默数据泄露。"

构建安全防线刻不容缓

"快速开发、试错迭代——然后遭遇黑客攻击",这是将安全问题留待第二版解决的开发者面临的现实风险。Secret Foundation执行董事Lisa Loud强调:"在公开透明的加密环境中构建插件系统,必须安全先行。慢雾专家建议开发者实施严格的插件验证、输入净化、最小权限原则及定期行为审查。"

Loud表示实施此类安全检查"并不困难",只是"繁琐耗时"。但随着AI代理在加密基础设施中不断扩大应用范围,主动安全防护的重要性怎么强调都不为过。

虽然MCP框架为AI代理解锁了强大新功能,但若缺乏对插件和系统行为的严格管控,这些"得力助手"可能异化为危及加密钱包、资金和数据安全的攻击载体。